Jak zabezpieczyć się przed inwigilacją w sieci.

Tajemniczy skrót – VPN

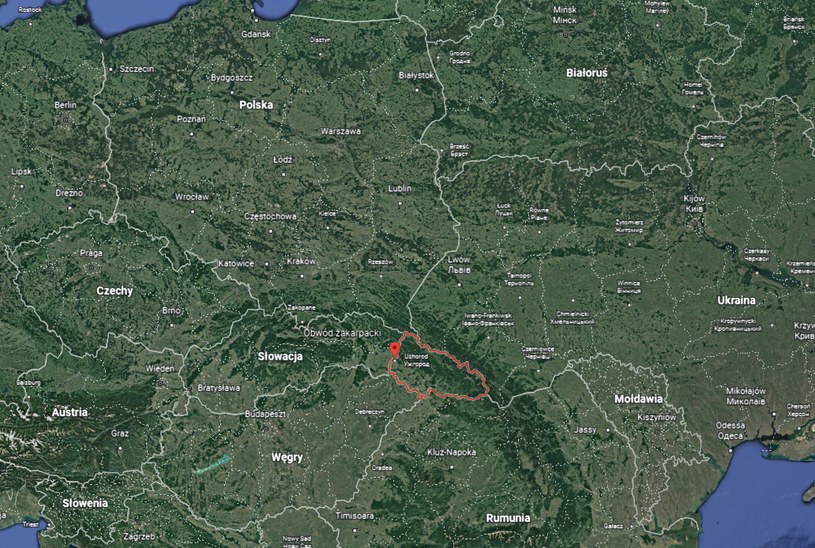

VPN to swego rodzaju tunel, który pozwala na wymianę ruchu sieciowego między Twoim komputerem, a stroną docelową. Ruch odbywa się za pośrednictwem sieci publicznej, ale jest od niej odizolowany. Podnosi to poziom bezpieczeństwa i prywatności.

Rozwiązanie to wykorzystywane jest często przez korporacje, które za pomocą VPN pozwalają na zdalną pracę i łączenie się z zasobami firmy osobom pracującymi poza jej siedzibą. Rozwiązanie to stosuje się także do ukrycia połączenia internetowego przed monitorowaniem ruchu sieciowego.

Rozwiązanie to jest popularne wśród użytkowników, którzy dbają o prywatność, ale też próbują uzyskać połączenie z Siecią z miejsc, w których w ramach cenzury wprowadzono ograniczenia i zablokowano zasoby Internetu

Bezpieczny e-mail

Poczta email jest bezpieczna na pierwszy rzut oka, ponieważ nie często się słyszy o wyciekach danych z tego rodzaju usługi. Nie jest łatwo też oszukać lub złamać systemy zabezpieczeń stosowane przez Google’a, Yahoo, czy Microsoft. Jednak gdy tylko służby poproszą te firmy o udostępnienie danych użytkownika i odpowiednio to uzasadnią, to jest szansa, że wszystkie dane trafią w ręce służb. Można się przed tym zabezpieczyć poprzez wykorzystanie poczty e-mail, która stosuje zaawansowane szyfrowanie danych i usługodawcy nie mają fizycznie dostępu do naszych haseł, czy też korespondencji pocztowej w formie pozwalającej na jej łatwe odczytanie. Pod tym względem warto polecić dwie usługi ProtonMail i Tutanota. Obie skrzynki pocztowe działają w oparciu o mocne zabezpieczenia i silne szyfrowanie danych.

Chmura i dane

Jak podkreślają specjaliści, najbezpieczniejszym miejscem do trzymania danych jest zaszyfrowany dysk twardy trzymany w bezpiecznym miejscu. Niestety, rzadko kto ogranicza się tylko do takiego rodzaju przechowywania danych. Najwygodniejszym rozwiązaniem są tzw. chmury, które nie są jednak w pełni bezpieczne.

Jeśli decydujemy się na trzymanie danych w chmurze, to najlepiej wybrać tę, która ma wysoki poziom zabezpieczeń i mocne szyfrowanie danych. Polecane są dwa rozwiązania, które nie są jednak znane masowemu odbiorcy.

1. Pierwszym z nich jest chmura Mega.

2. Drugie rozwiązanie to SpiderOak

Drugie rozwiązanie polecane jest przez Edwarda Snowdena. Według niego warto rozważyć ofertę chmury SpiderOak, która kładzie duży nacisk na bezpieczeństwo i prywatność danych użytkowników. Warto przed rozważeniem tej lub innej opcji sprawdzić ustawienia telefonu i zainstalowanego Dropboxa, iCloud czy Onedrive lub gogle Drive. Te aplikacje zainstalowane na telefonie lub komputerze często mają aktywną opcję przesyłania do chmury naszych danych, które w ten sposób mogą łatwo wpaść w niepowołane ręce.

Szyfrowanie danych w telefonie

W przypadku urządzeń mobilnych łatwiej jest zaszyfrować dane, gdyż dwa najpopularniejsze systemy operacyjne oferują taką funkcję standardowo.

Na sprzęcie z nadgryzionym jabłkiem szyfrowanie danych jest domyślnie włączone dla wszystkich urządzeń, które są zabezpieczone kodem, natomiast w przypadku Androida zabezpieczenie kodem lub wzorem nie idzie w parze z automatyczną aktywacją szyfrowania. W celu aktywacji szyfrowania należy wejść do ustawień zabezpieczeń i wybrać odpowiednią opcję. Reszta dzieje się automatycznie.

Bengali (Bangladesh) ·

Bengali (Bangladesh) ·  English (United States) ·

English (United States) ·  Polish (Poland) ·

Polish (Poland) ·